Perché è importante un modulo Profili a Rischio?

Nel panorama digitale odierno, le organizzazioni si trovano di fronte a una crescente varietà di minacce web rivolte agli utenti. Dai siti web maligni alle truffe di phishing, i rischi sono numerosi e in continua evoluzione.

Senza una visione dei comportamenti di navigazione degli utenti e dei potenziali pericoli che incontrano, le aziende sono vulnerabili a violazioni dei dati, perdite finanziarie e danni alla reputazione. Identificare i comportamenti di navigazione rischiosi è cruciale per valutare il livello di sicurezza dell’organizzazione. Questo consente l’implementazione di misure preventive per garantire la sicurezza sia degli utenti che dei dati sensibili.

Perché Ermes

Ermes Browser Security offre una soluzione completa per affrontare la sfida dei profili di navigazione a rischio.

Attraverso il modulo Risky Profiles, CIO, IT Manager e Security Manager possono:

Identificare gli Indicatori

di Rischio più Impattanti

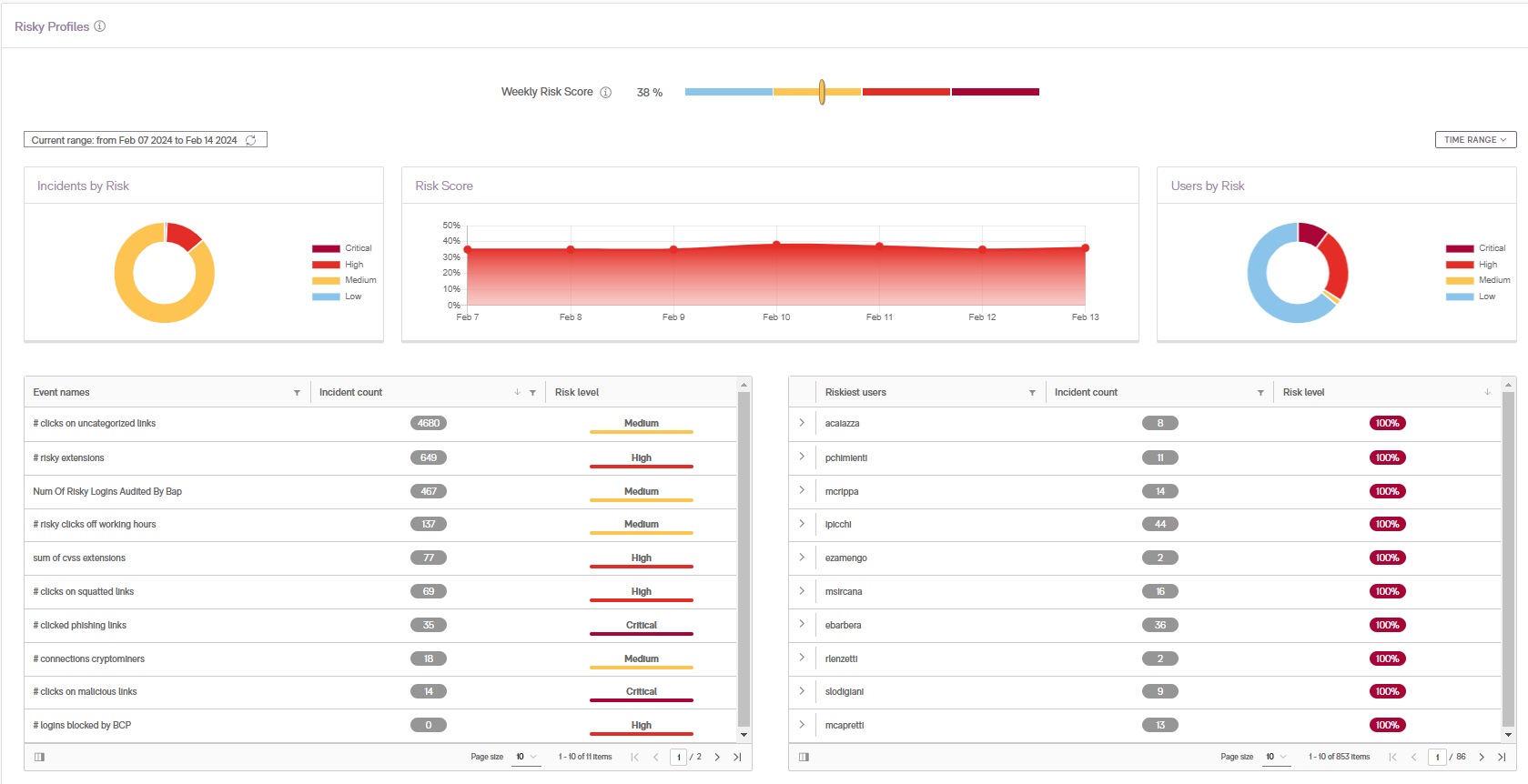

Analizzare l’esposizione degli utenti alle minacce web attraverso un semplice punteggio. Questo punteggio, calcolato su un periodo specifico, si basa sugli incidenti rilevati, categorizzati per gravità, e sul comportamento complessivo di navigazione degli utenti.

Identificare e Limitare

Proattivamente le Minacce

Con una serie di grafici intuitivi, gli operatori possono approfondire l’analisi dettagliata di vari indicatori, sia aggregati sia a livello degli utenti più esposti. Ermes consente alle organizzazioni di identificare e mitigare proattivamente i rischi potenziali, proteggendosi dalle minacce e garantendo un’esperienza di navigazione sicura per tutti gli utenti.

Definire

KPI Tangibili

Definire obiettivi e risultati da raggiungere come KPI tangibili espressi dai punteggi di sicurezza di Ermes. Basandosi su tali KPI, CIO e Security Manager avranno la possibilità di misurare la security posture della propria organizzazione e valutare le performance delle proprie strategie di sicurezza nel medio e lungo periodo.

Risky Profiles: Potenziamento della Sicurezza e Governance del Rischio

Il layer di protezione “Risky Profiles” di Ermes si integra perfettamente nella tua infrastruttura di sicurezza, offrendo informazioni cruciali senza interrompere le operazioni. Di default, presenta il punteggio della tua azienda relativo alla settimana precedente, con la flessibilità di adattare gli intervalli temporali secondo le tue necessità. Tutti i dati ottenuti dai moduli di sicurezza forniti da Ermes contribuiscono al calcolo dei Profili di Rischio; pertanto, i clienti che attivano più moduli migliorano i Profili di Rischio con una visibilità più completa. Più moduli attivi, più forte diventa la tua posizione in merito alla sicurezza.

Insights principali:

Monitoraggio

degli Incidenti

Categorizzazione della gravità degli incidenti, inclusi blocchi dei siti ed estensioni maligne,

che influenzano il punteggio complessivo.

Punteggio di

Rischio Dinamico

Variazioni in tempo reale del punteggio basate sull’evoluzione dei comportamenti degli utenti e sull’efficacia delle azioni di remediation.

Analisi

User-Centric

Valutazione del rischio su base individuale, consentendo interventi mirati e correzioni di sicurezza immediate.

Metriche di Calcolo

del Rischio

Approfondimenti sugli indicatori che generano rischio, ordinati per frequenza degli incidenti per una gestione del rischio prioritaria.

Rischi

degli Utenti

Monitorare l’evoluzione dei rischi nel tempo e rivedere eventi specifici che contribuiscono ad aumentare il rischio degli utenti.

Obiettivi

Tangibili

Le informazioni fornite possono essere utilizzate come KPI, consentendo la valutazione dell’efficacia delle misure e dei processi di sicurezza nel mitigare le minacce alla sicurezza nel medio e lungo termine.

Gestione del Rischio Custom

Il layer di protezione Risky Profile offre valutazioni del rischio per singolo utente, dettagliando

informazioni modulo per modulo e garantendo misure di sicurezza mirate.

Considerazioni sulla Privacy e Pseudonimizzazione

Per Ermes, la privacy dei clienti è la priorità assoluta. Per questo motivo, per proteggere le identità degli utenti si ricorre alla pseudonimizzazione. In caso di incidenti di sicurezza o di scenari ad alto rischio, gli amministratori hanno la possibilità di sbloccare la pseudonimizzazione, consentendo loro di intraprendere azioni appropriate nel rispetto della privacy degli utenti.

Seguici su: